Lỗ hổng File Upload là gì? Cơ chế khai thác và giải pháp bảo mật

I. Hiểu về Lỗ hổng File Upload

1. Lỗ hổng File Upload là gì?

Lỗ hổng File Upload xảy ra khi một ứng dụng web cho phép người dùng gửi tệp tin từ máy tính cá nhân lên hệ thống lưu trữ của máy chủ nhưng lại thiếu các cơ chế kiểm soát an toàn. Trong một kịch bản lý tưởng, hệ thống chỉ tiếp nhận các tệp tin "tĩnh" phục vụ nội dung (như ảnh thẻ, tài liệu PDF, video). Tuy nhiên, lỗ hổng xuất hiện khi máy chủ quá tin tưởng vào dữ liệu người dùng gửi lên, dẫn đến việc kẻ xấu có thể đưa các tệp tin "động" chứa mã thực thi (như .php, .jsp, .aspx) vào sâu trong hệ thống tệp tin (Filesystem).

2. Cách thức hoạt động và mối nguy

Hành động Upload thực chất là việc sao chép dữ liệu từ máy khách (Client) lên máy chủ (Server). Vấn đề cốt lõi không nằm ở việc tải tệp lên, mà nằm ở cách máy chủ xử lý tệp đó sau khi lưu trữ.

Thông thường, máy chủ web phân biệt tệp tin dựa trên phần mở rộng (extension). Nếu kẻ tấn công tải lên một tệp mã độc và lừa được máy chủ rằng đây là một tập lệnh cần được xử lý, máy chủ sẽ kích hoạt trình thông dịch ngôn ngữ (như PHP engine) để chạy các câu lệnh bên trong tệp đó. Lúc này, thay vì hiển thị một bức ảnh, máy chủ lại vô tình thực thi một chương trình độc hại theo ý muốn của kẻ tấn công.

3. Webshell - "Chìa khóa vạn năng" của Hacker

Công cụ phổ biến nhất mà hacker sử dụng khi khai thác lỗ hổng này chính là Webshell. Đây là một đoạn mã độc đóng vai trò như một giao diện điều khiển từ xa. Khi Webshell đã nằm trong Filesystem và được kích hoạt, hacker không cần phải vượt qua các lớp tường lửa phức tạp nữa mà có thể ra lệnh trực tiếp cho máy chủ ngay trên trình duyệt.

Webshell cho phép hacker thực hiện các hành vi quản trị trái phép như: lục soát các thư mục nhạy cảm, đọc file cấu hình hệ thống (chứa mật khẩu database), hoặc dùng server làm bàn đạp để tấn công sâu hơn vào mạng nội bộ của doanh nghiệp.

4. Hậu quả khôn lường

Lỗ hổng này thường nảy sinh từ việc lập trình viên bỏ qua hoặc làm sơ sài các bước xác thực 4 thuộc tính cơ bản của tệp: Tên tệp (ngăn chặn việc ghi đè file hệ thống), Định dạng (ngăn chặn file thực thi), Nội dung (xác thực tệp thật bằng mã nhị phân thay vì chỉ nhìn đuôi file) và Kích thước (ngăn chặn tấn công làm tràn bộ nhớ đệm).

Khi các lớp phòng thủ này bị xuyên thủng, có thể gây ra các hậu quả:

- Remote Code Execution (RCE): Thực thi mã từ xa, hậu quả nghiêm trọng nhất.

- Thay đổi giao diện (Deface): Làm uy tín doanh nghiệp bị giảm sút.

- Phát tán mã độc: Biến server thành nơi lưu trữ virus để tấn công người dùng khác.

- Thất thoát dữ liệu: Hacker có thể trích xuất toàn bộ dữ liệu khách hàng.

Remote Code Execution (RCE) là một lỗ hổng cho phép kẻ tấn công có thể chạy các câu lệnh hoặc mã độc tùy ý trên máy tính hoặc máy chủ của nạn nhân từ một thiết bị khác (từ xa), thông qua môi trường mạng (Internet hoặc mạng nội bộ).

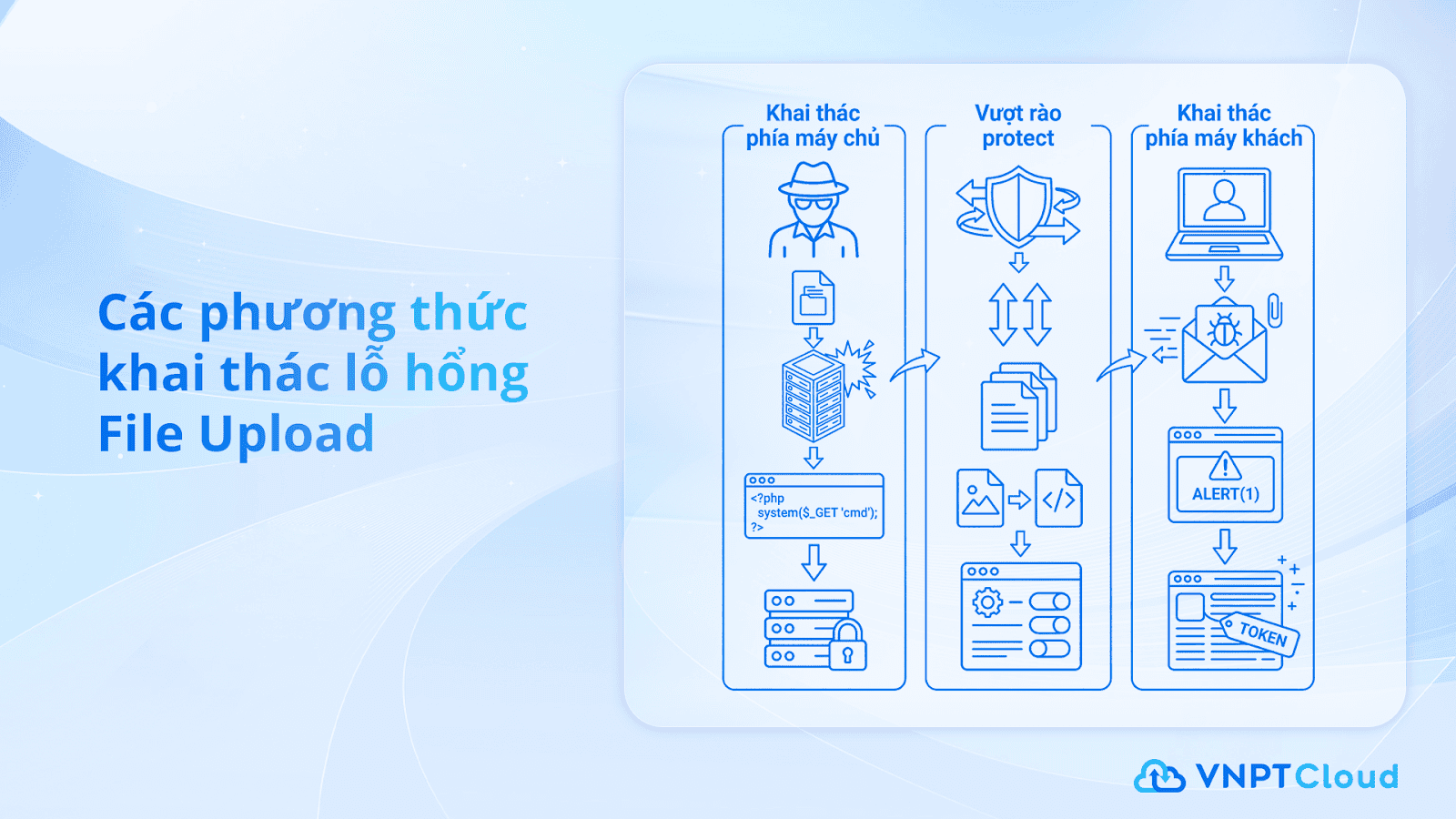

I. Các phương thức khai thác lỗ hổng File Upload phổ biến

Khai thác lỗ hổng tải tệp tin không chỉ đơn thuần là đẩy một tệp lên máy chủ. Hacker thường kết hợp nhiều kỹ thuật tinh vi để vượt qua các lớp kiểm chứng (Validation) nhằm thực thi mã độc hoặc đánh cắp dữ liệu.

1. Khai thác phía máy chủ

Đây là hình thức nguy hiểm nhất, nhắm trực tiếp vào quyền kiểm soát hạ tầng của doanh nghiệp.

- Thực thi mã từ xa (Remote Code Execution - RCE): Hacker tải lên các tệp tin có đuôi được máy chủ hỗ trợ thực thi như .php, .asp, .jsp. Khi truy cập vào đường dẫn tệp này, máy chủ sẽ kích hoạt trình thông dịch (ví dụ: PHP-FPM hoặc mod_php) để chạy mã độc bên trong, từ đó hacker chiếm toàn quyền điều khiển hệ thống thông qua một Webshell.

- Tấn công ghi đè và xâm nhập thư mục (Path Traversal): Nếu ứng dụng không lọc sạch tên tệp, hacker có thể đặt tên tệp dạng ../../../etc/passwd hoặc ../../config.php. Kỹ thuật này cho phép hacker thoát khỏi thư mục "nhốt" tệp tải lên để ghi đè hoặc đánh cắp các tệp cấu hình nhạy cảm của hệ điều hành.

- Lợi dụng phương thức HTTP PUT: Trong một số trường hợp máy chủ cấu hình kém, hacker có thể sử dụng phương thức PUT để trực tiếp tạo mới hoặc thay thế các tệp tin tại bất kỳ vị trí nào trên URL mà không cần thông qua giao diện tải lên của ứng dụng.

2. Kỹ thuật vượt rào (Bypass) các lớp bảo vệ

Hầu hết các ứng dụng hiện đại đều có bộ lọc, nhưng hacker luôn tìm được kẽ hở:

- Vượt qua kiểm tra phần mở rộng (Extension Bypass):

- Danh sách đen (Blacklist) yếu: Hacker dùng các biến thể thay thế như .php5, .phtml, .phar khi .php bị chặn.

- Ngụy trang đuôi tệp: Sử dụng đuôi kép (image.jpg.php) hoặc chèn ký tự đặc biệt như Null Byte (shell.php%00.jpg), ký tự xuống dòng (%0a) để đánh lừa thuật toán kiểm tra tên tệp của máy chủ.

- Giả mạo loại MIME và Content-Type: Hacker sử dụng công cụ Proxy (như Burp Suite) để bắt gói tin và sửa giá trị Content-Type: application/x-php thành image/jpeg. Nếu máy chủ chỉ tin vào tiêu đề này, tệp độc hại sẽ được chấp nhận.

- Tệp tin "Lai" (Polyglot Files): Đây là kỹ thuật cao cấp khi hacker tạo ra một tệp tin vừa là một tấm ảnh hợp lệ (có đầy đủ Magic Bytes như FF D8 FF), vừa chứa mã độc thực thi bên trong phần Metadata hoặc dữ liệu ảnh.

3. Khai thác phía máy khách

Ngay cả khi không thể chiếm quyền máy chủ, hacker vẫn có thể tấn công người dùng cuối của ứng dụng.

- Stored XSS qua tệp SVG: Tệp SVG thực chất là định dạng XML, cho phép nhúng thẻ <script>. Khi người dùng khác xem ảnh đại diện hoặc tài liệu dạng SVG này, trình duyệt của họ sẽ thực thi mã JavaScript độc hại, dẫn đến mất tài khoản (Session Hijacking).

- Tấn công từ chối dịch vụ (DoS): Hacker liên tục tải lên các tệp tin có kích thước cực lớn hoặc hàng nghìn tệp nhỏ để làm cạn kiệt tài nguyên lưu trữ và băng thông, khiến dịch vụ của doanh nghiệp bị đình trệ.

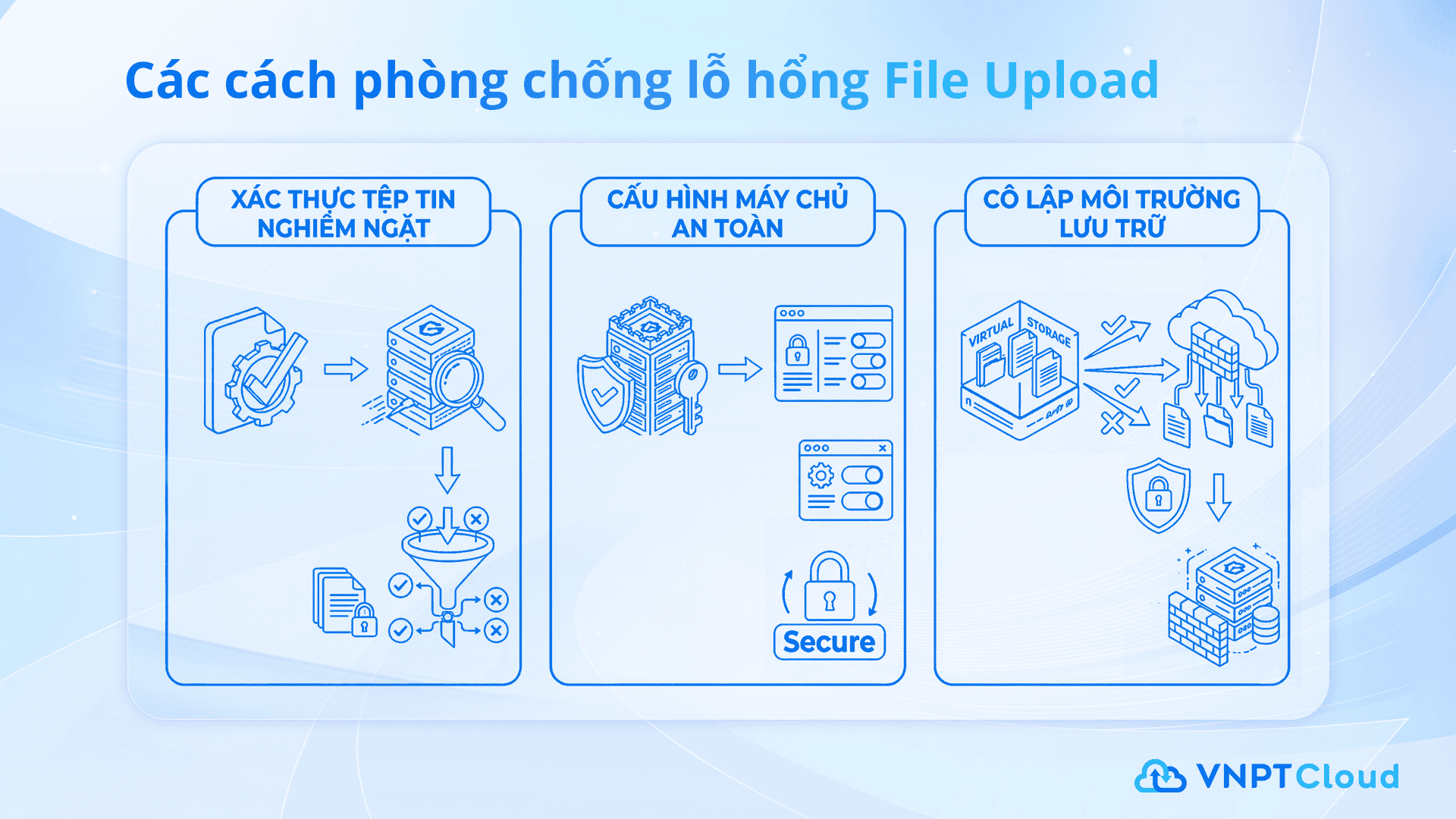

III. Các cách phòng chống lỗ hổng File Upload bền vững

Để bảo vệ hệ thống trước những kỹ thuật tấn công ngày càng tinh vi, doanh nghiệp không nên chỉ dựa vào một lớp bảo vệ duy nhất mà cần triển khai chiến lược phòng thủ chiều sâu.

1. Xác thực tệp tin nghiêm ngặt

Đây là bước kiểm duyệt đầu tiên và quan trọng nhất ngay tại tầng ứng dụng:

- Ưu tiên Danh sách trắng (Whitelist): Thay vì chặn các đuôi tệp nguy hiểm (Blacklist), hãy chỉ cho phép những định dạng cụ thể mà ứng dụng thực sự cần (ví dụ: .jpg, .png, .docx). Cách tiếp cận này giúp loại bỏ hoàn toàn các biến thể đuôi tệp lạ mà hacker có thể sử dụng.

- Kiểm tra nội dung thực tế (Magic Bytes/File Signature): Đừng tin vào phần mở rộng tệp hay tiêu đề Content-Type. Ứng dụng cần đọc các byte đầu tiên của tệp tin để xác thực chữ ký nhị phân. Ví dụ: Một tệp JPEG thật sự phải bắt đầu bằng chuỗi byte FF D8 FF.

- Chuẩn hóa tên tệp (Filename Sanitization): Loại bỏ tất cả các ký tự đặc biệt, dấu chấm dư thừa hoặc các chuỗi điều hướng thư mục (../). Cách tốt nhất là đặt lại tên tệp ngẫu nhiên (sử dụng UUID hoặc Hash) ngay khi lưu trữ để chặn đứng tấn công Path Traversal và ghi đè tệp hệ thống.

2. Cấu hình máy chủ an toàn

Ngay cả khi một tệp độc hại lọt qua bước xác thực, cấu hình máy chủ đúng cách sẽ ngăn không cho nó "phát hỏa":

- Vô hiệu hóa quyền thực thi : Cấu hình thư mục lưu trữ tệp tải lên (như /uploads/) chỉ có quyền Đọc (Read) và tuyệt đối không có quyền Thực thi (Execute). Với Apache, bạn có thể sử dụng tệp .htaccess, hoặc cấu hình trực tiếp trong Nginx để chặn xử lý các script PHP/ASPX tại thư mục này.

- Giới hạn kích thước tệp: Thiết lập ngưỡng dung lượng tối đa cho mỗi lần tải lên ngay tại tầng Web Server (ví dụ: client_max_body_size trong Nginx) để phòng ngừa tấn công Từ chối dịch vụ (DoS).

3. Cô lập môi trường lưu trữ

Đây là xu hướng bảo mật hiện đại giúp tách biệt rủi ro khỏi hệ thống lõi:

- Sử dụng máy chủ lưu trữ biệt lập: Tuyệt đối không lưu tệp người dùng tải lên trên cùng máy chủ chạy mã nguồn ứng dụng. Việc đẩy dữ liệu sang một File Server hoặc Object Storage riêng biệt sẽ giúp bảo vệ tài sản số của doanh nghiệp nếu chẳng may ứng dụng web bị xâm nhập.

- Phân quyền tối thiểu (Least Privilege): Tài khoản chạy dịch vụ web (như www-data) chỉ nên có quyền ghi vào thư mục tạm và không có quyền truy cập vào các thư mục hệ thống nhạy cảm.

IV. VNPT Cloud Box: Giải pháp "khóa chặt" lỗ hổng File Upload

Nhiều doanh nghiệp lầm tưởng rằng chỉ cần một bộ lọc tệp tin (Filter) ở tầng ứng dụng là đủ. Tuy nhiên, hacker luôn có cách để "bypass" (vượt rào). VNPT Cloud Box tạo nên sự khác biệt nhờ kiến trúc lưu trữ hiện đại, giúp triệt tiêu các rủi ro bảo mật ngay từ lớp hạ tầng thấp nhất.

1. Kiến trúc Object Storage: "Vô hiệu hóa" mọi mã thực thi

Khác với các máy chủ tệp tin truyền thống (File System) dễ bị tấn công thực thi mã từ xa (RCE), VNPT Cloud Box được xây dựng trên kiến trúc Object Storage (Lưu trữ đối tượng) tương tự như các nền tảng hàng đầu thế giới:

- Dữ liệu tĩnh tuyệt đối: Trong Cloud Box, mọi tệp tin tải lên (kể cả .php, .aspx, .jsp) đều được đối xử như một "đối tượng" nhị phân tĩnh. Hệ thống lưu trữ không có trình thông dịch mã nguồn, nghĩa là mã độc không có môi trường để "chạy" và chiếm quyền điều khiển server.

- Tách biệt lưu trữ khỏi lớp thực thi: Kho lưu trữ dữ liệu nằm trên một phân vùng hạ tầng biệt lập với máy chủ chạy website của doanh nghiệp. Hacker dù có tải được Webshell lên cũng không thể từ đó quay lại tấn công sâu vào hệ điều hành hay cơ sở dữ liệu lõi.

2. Kiểm soát chi tiết (ACL)

Lỗ hổng File Upload thường trở nên nghiêm trọng khi quyền hạn bị buông lỏng. VNPT Cloud Box cung cấp công cụ quản trị quyền lực:

- Phân quyền chính xác: Quy định rõ ràng ai được xem, ai được sửa đến từng tệp tin. Điều này ngăn chặn hacker thực hiện hành vi ghi đè tệp tin nhạy cảm hoặc lợi dụng các thư mục công khai để phát tán mã độc.

- Truy vết 24/7: Hệ thống lưu vết (Audit Logs) mọi thao tác tải lên và chia sẻ. Nếu có tệp tin nghi ngờ, quản trị viên có thể xác định ngay nguồn gốc và thời gian để xử lý tức thì, đảm bảo tính minh bạch hoàn toàn.

3. Tuân thủ pháp lý Việt Nam

Sự khác biệt lớn nhất của VNPT Cloud Box nằm ở tính Chủ quyền số. Hacker thường lợi dụng các kho lưu trữ lỏng lẻo để phát tán mã độc, nhưng với VNPT Cloud Box, dữ liệu của bạn được bảo vệ bởi hạ tầng chuẩn quốc tế ngay tại Việt Nam.

- Đáp ứng khung pháp lý: Hệ thống tuân thủ nghiêm ngặt Luật An ninh mạng 2018 và Nghị định 53/2022/NĐ-CP.

- Sẵn sàng cho kỷ nguyên bảo mật mới: Cloud Box đã sẵn sàng cho Luật Bảo vệ dữ liệu cá nhân 2025 (Luật số 91/2025/QH15, có hiệu lực từ 01/01/2026). Việc lưu trữ 100% tại Data Center trong nước giúp doanh nghiệp tránh rủi ro tệp tin bị can thiệp bởi các thực thể bên ngoài, đảm bảo an toàn tuyệt đối cho dữ liệu nhạy cảm.