eBPF là gì trong Linux? Cách hoạt động, lợi ích và ứng dụng

Trong vài năm trở lại đây, eBPF đã dần trở thành một trong những công nghệ quan trọng nhất trong hệ sinh thái Linux. Từ một cơ chế lọc gói tin đơn giản, eBPF đã phát triển thành nền tảng cho phép chạy code an toàn ngay trong kernel (nhân Linux) mà không cần thay đổi mã nguồn, xử lý dữ liệu hiệu suất cao và quan sát hệ thống theo thời gian thực. Bài viết này sẽ giúp bạn hiểu rõ eBPF là gì, cách nó hoạt động và vì sao nó đang trở thành công nghệ cốt lõi trong hạ tầng cloud-native ngày nay.

eBPF là gì?

eBPF (extended Berkeley Packet Filter) là một công nghệ trong Linux kernel cho phép chạy các chương trình nhỏ dạng bytecode trực tiếp trong Linux kernel qua môi trường sandbox có kiểm soát, mà không cần sửa mã nguồn kernel hoặc nạp kernel module.

Hiểu một cách đơn giản là thay vì phải sử dụng các phương pháp can thiệp vào kernel, eBPF cho phép gắn các chương trình vào những hook points cụ thể trong kernel, kích hoạt logic tùy chỉnh ngay khi sự kiện liên quan xảy ra. Các chương trình này có thể được tải và gỡ bỏ động mà không cần khởi động lại hệ thống.

Để đảm bảo tính ổn định của hệ thống, mọi chương trình eBPF đều phải đi qua cơ chế Verifier (Trình xác minh) trước khi thực thi. Cơ chế này kiểm tra chặt chẽ nhằm đảm bảo chương trình không gây crash kernel, không truy cập trái phép bộ nhớ và không có vòng lặp vô hạn. Sau đó, chúng được biên dịch JIT (Just-in-time) để đạt hiệu năng gần tương đương native code.

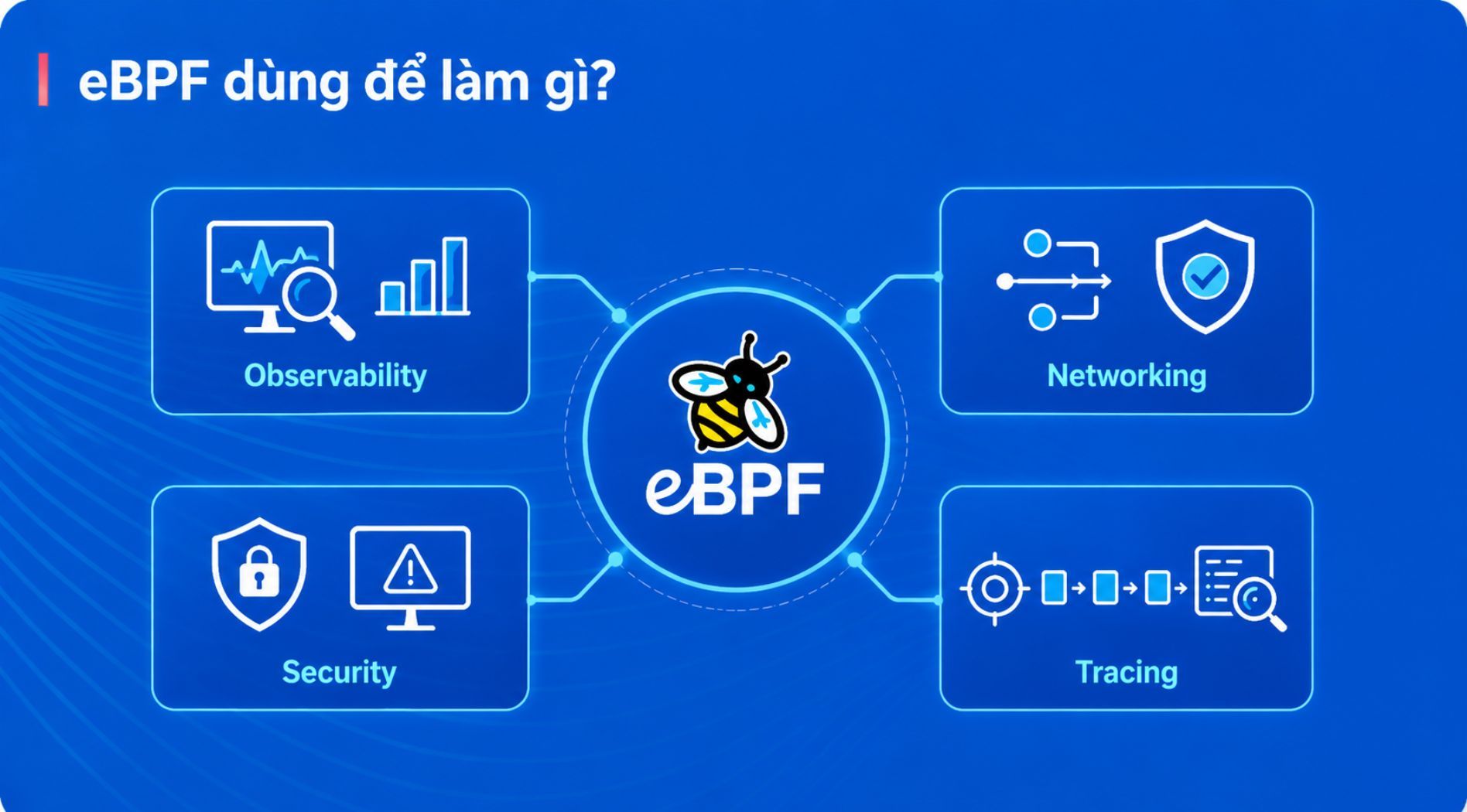

eBPF dùng để làm gì?

eBPF được sử dụng khi cần quan sát, phân tích hoặc can thiệp sâu vào Linux kernel mà các công cụ User Space (không gian người dùng) không đáp ứng được:

- Observability: Thu thập dữ liệu chi tiết về hành vi của hệ thống như CPU, memory, I/O và network latency ngay tại tầng kernel theo thời gian thực. Từ đó giúp giám sát, phát hiện lỗi và tối ưu hiệu năng mà không cần chỉnh sửa ứng dụng hay triển khai agent phức tạp.

- Networking: Cho phép xử lý và lọc gói tin trực tiếp trong kernel, hỗ trợ xây dựng chính sách mạng, quan sát traffic và tối ưu hiệu năng xử lý mà không cần thay đổi kernel hay driver.

- Security: Giám sát syscall và phát hiện hành vi bất thường như container chạy tiến trình lạ, truy cập file nhạy cảm hoặc kết nối mạng bất thường. Đồng thời, có thể thực thi chính sách bảo mật ngay tại kernel theo thời gian thực.

- Tracing: Gắn hook vào kernel function hoặc ứng dụng để theo dõi luồng thực thi, đo latency theo từng bước và xác định điểm nghẽn hiệu năng mà các profiler thông thường không quan sát được.

Cách hoạt động của eBPF

Để hiểu eBPF vận hành như thế nào trong thực tế, cần nhìn vào toàn bộ quy trình xử lý của một chương trình eBPF bên trong Linux kernel. Quy trình này thường gồm các bước sau:

Bước 1: Viết và biên dịch chương trình eBPF

Lập trình viên viết chương trình eBPF thường bằng ngôn ngữ C hoặc thông qua các framework như bpftrace, libbpf, kprobe, uprobe, syscall, eBPF Maps, XDP. Sau đó, chương trình được biên dịch bằng LLVM/Clang để tạo thành eBPF bytecode.

Bước 2: Kiểm tra an toàn (eBPF Verifier)

Trước khi nạp vào kernel, mã bytecode phải vượt qua bước kiểm tra của eBPF Verifier. Trình xác minh này thực hiện phân tích an toàn nhằm đảm bảo chương trình không gây crash kernel, không có vòng lặp vô hạn và không truy cập bộ nhớ trái phép.

Bước 3: Tối ưu JIT và gắn Hook phù hợp

Trình biên dịch JIT sẽ chuyển đổi bytecode thành tập lệnh máy đặc thù của phần cứng, đảm bảo tốc độ thực thi gần tương đương native code trong kernel. Sau đó, mã lệnh được gắn vào các hook points phổ biến như system call, function entry/exit, kernel tracepoint và network event, hoặc kprobe (kernel probe) hay uprobe (user probe) để bắt đầu theo dõi sự kiện.

Bước 4: Thực thi khi sự kiện xảy ra

Sau khi được attach, chương trình eBPF sẽ tự động chạy mỗi khi sự kiện tương ứng xảy ra. Việc xử lý được thực hiện trực tiếp trong kernel, giúp giảm độ trễ và hạn chế overhead trung gian.

Để trao đổi dữ liệu với user space, eBPF sử dụng cơ chế eBPF Maps. Đây là cấu trúc dữ liệu dùng chung giữa kernel và ứng dụng bên ngoài, cho phép lưu trữ, tổng hợp và truyền dữ liệu giám sát theo thời gian thực một cách hiệu quả.

Lợi ích của eBPF

eBPF mang lại nhiều lợi ích vượt trội so với các phương pháp truyền thống như user-space agent hoặc Linux Kernel Module, cụ thể:

Hiệu năng cao

eBPF được tối ưu thông qua cơ chế JIT compilation, giúp chuyển đổi bytecode thành mã máy chạy trực tiếp trên kernel với hiệu năng gần như native. Đồng thời, việc xử lý dữ liệu ngay trong kernel giúp giảm lượng dữ liệu phải chuyển lên user space, từ đó giảm đáng kể tải CPU và bộ nhớ so với nhiều phương pháp giám sát truyền thống.

Triển khai linh hoạt

eBPF có thể triển khai song song với hạ tầng hiện có và áp dụng linh hoạt theo từng nhu cầu cụ thể. Việc nạp hoặc gỡ chương trình diễn ra ngay trong thời gian chạy của hệ thống mà không cần thay đổi kiến trúc hay gây gián đoạn dịch vụ.

An toàn cho hệ thống

Trước khi được thực thi trong kernel, mọi chương trình đều phải trải qua cơ chế Verifier để kiểm tra tính an toàn. Nhờ lớp kiểm tra này, các hành vi như truy cập bộ nhớ trái phép, vòng lặp vô hạn hay lỗi logic nghiêm trọng đều được loại bỏ từ sớm. Điều này giúp hệ thống tránh được rủi ro crash kernel thường gặp ở kernel module truyền thống, đồng thời đảm bảo môi trường vận hành luôn ổn định.

Khả năng quan sát sâu

eBPF cho phép thu thập dữ liệu trực tiếp tại kernel - nơi diễn ra các hoạt động quan trọng như network, process hay system call. Nhờ đó, doanh nghiệp có thể theo dõi hệ thống ở mức chi tiết mà các công cụ truyền thống khó đạt được. Thay vì phụ thuộc vào log hoặc agent trong ứng dụng, eBPF cung cấp góc nhìn xuyên suốt từ hạ tầng đến workload mà không cần chỉnh sửa mã nguồn. Điều này giúp rút ngắn thời gian phát hiện và xử lý sự cố trong môi trường production vận hành thực tế.

Ví dụ về eBPF trong thực tế

Trong thực tế, eBPF được ứng dụng rộng rãi trong nhiều lĩnh vực khác nhau, đặc biệt trong các hệ thống cloud-native và hạ tầng quy mô lớn. Một số doanh nghiệp công nghệ như Netflix, LinkedIn hay Google sử dụng eBPF để theo dõi lưu lượng mạng, phân tích hiệu năng và thu thập dữ liệu hệ thống ở mức kernel, từ đó nhanh chóng phát hiện và xử lý sự cố trong môi trường phân tán.

Ngoài ra, eBPF còn được ứng dụng mạnh trong networking và bảo mật. Các nền tảng như Meta hay Cloudflare sử dụng eBPF để xử lý lưu lượng mạng, cân bằng tải và tăng khả năng quan sát traffic theo thời gian thực. Trong khi đó, các tổ chức như Microsoft, Datadog hay Capital One ứng dụng eBPF để giám sát hệ thống, phát hiện hành vi bất thường và nâng cao mức độ bảo mật cho hạ tầng cloud.

Phân biệt BPF và eBPF

Dù cùng xuất phát từ một nền tảng, BPF và eBPF có sự khác biệt rất lớn về kiến trúc, khả năng xử lý và phạm vi ứng dụng.

- BPF (Berkeley Packet Filter) là công nghệ nền tảng được phát triển từ năm 1992 với mục tiêu ban đầu là lọc và xử lý gói tin mạng trong Linux. Theo thời gian, công nghệ này dần bộc lộ giới hạn về khả năng mở rộng và phạm vi ứng dụng.

- eBPF (extended Berkeley Packet Filter) ra đời năm 2014 như một phiên bản mở rộng hiện đại hơn nhằm giải quyết những hạn chế đó. Không chỉ phục vụ networking, eBPF còn cho phép quan sát hệ thống, giám sát bảo mật và tối ưu hiệu năng trực tiếp ở mức kernel mà không cần thay đổi mã nguồn kernel.

Dưới đây là bảng so sánh tổng quan về hai công nghệ BPF và eBPF:

Tiêu chí | BPF | eBPF |

| Năm ra đời | 1992 | 2014 |

| Mục đích chính | Lọc và xử lý gói tin mạng | Mở rộng và tùy biến xử lý tại nhiều điểm trong kernel |

| Kiến trúc | 32-bit, 2 thanh ghi | 64-bit, 11 thanh ghi (10 đa dạng và 1 frame pointer) |

| Hook points | Chỉ network packet path (đường dẫn gói tin mạng) | Syscall, network, tracing, security, kprobe, uprobe... |

| JIT compiler | Hạn chế | Có, tối ưu full trên x86-64, ARM64… |

| Verifier | Đơn giản | Phức tạp, mô phỏng toàn bộ execution path |

| Phạm vi ứng dụng | Network Filtering | Observability, networking, security, performance troubleshooting |

Nói cách khác, BPF là tiền thân của eBPF, còn eBPF là bước phát triển toàn diện hơn, cho phép Linux không chỉ lọc lưu lượng mạng mà còn quan sát sâu hơn, phản ứng nhanh hơn và vận hành hiệu quả hơn trong môi trường cloud-native.

Bài viết vừa rồi đã giải đáp eBPF là gì cùng những ưu điểm nổi bật mà công nghệ này mang lại. Có thể thấy, eBPF mang đến khả năng quan sát sâu ở cấp kernel mà vẫn đảm bảo hiệu năng hệ thống gần như không bị ảnh hưởng. Trong bối cảnh Cloud-Native và Kubernetes ngày càng mở rộng, eBPF đang trở thành một lớp công nghệ quan trọng giúp doanh nghiệp nâng cao năng lực giám sát, tối ưu vận hành và đảm bảo độ ổn định cho hệ thống quy mô lớn.